Isi

Dalam artikel ini: Menghindari Malware Hindari Memata-matai Akses Kabel

Internet telah dirancang untuk kenyamanan dan kemudahan dan bukan untuk keamanan. Jika Anda menjelajahi Internet dengan cara yang sama dengan yang dilakukan oleh pengguna internet pada umumnya, ada kemungkinan bahwa beberapa orang jahat akan mengikuti kebiasaan menjelajah Anda menggunakan spyware atau skrip dan dapat menggunakan kamera dari PC Anda ke komputer. pengetahuan. Mereka yang memperoleh informasi seperti ini, di mana pun mereka berada di dunia, dapat mengetahui siapa Anda, di mana Anda tinggal, dan mendapatkan lebih banyak informasi pribadi tentang Anda. Ada dua teknik utama pelacakan di Internet.

- Pasang spyware di komputer Anda

- "Dengarkan" semua data yang Anda tukar dengan server jarak jauh dari mana saja di dunia.

tahap

Metode 1 Hindari malware

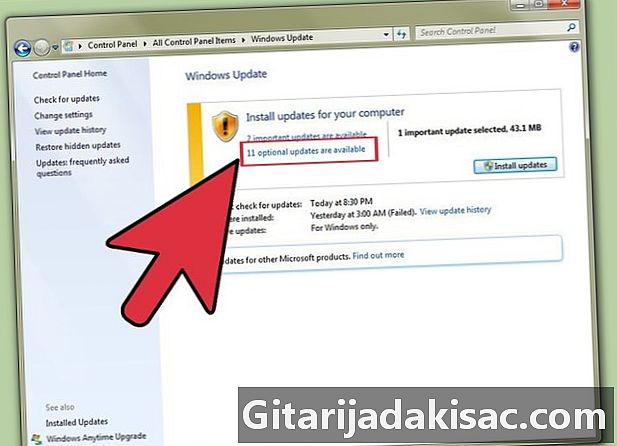

- Selalu perbarui sistem operasi Anda. Teknik paling tradisional yang digunakan untuk memata-matai Internet adalah dengan menyuntikkan spyware yang dapat membuka "pintu akses" sistem korban tanpa sepengetahuannya. Dengan memperbarui sistem operasi Anda, Anda akan memungkinkan penerbitnya meredupkan perbaikan keamanan perangkat lunak untuk melindungi bagian-bagian yang paling rentan dari OS Anda dan membuat malware tidak berfungsi.

-

Selalu perbarui aplikasi Anda. Sudah pasti bahwa aplikasi yang Anda gunakan diperbarui untuk meningkatkan fitur, tetapi juga merupakan cara untuk memperbaiki bug. Ada berbagai jenis bug: beberapa di antaranya hanya akan menghasilkan disfungsi yang dapat dilihat pengguna, yang lain akan memengaruhi beberapa mode operasi program Anda, tetapi ada juga kategori yang memungkinkan peretas untuk secara otomatis mengeksploitasi kerentanan keamanan yang diketahui sehingga Secara otomatis mengambil kendali jarak jauh dari mesin Anda. Tak perlu dikatakan bahwa jika bug tersebut dihilangkan, serangan ini akan berhenti terjadi. -

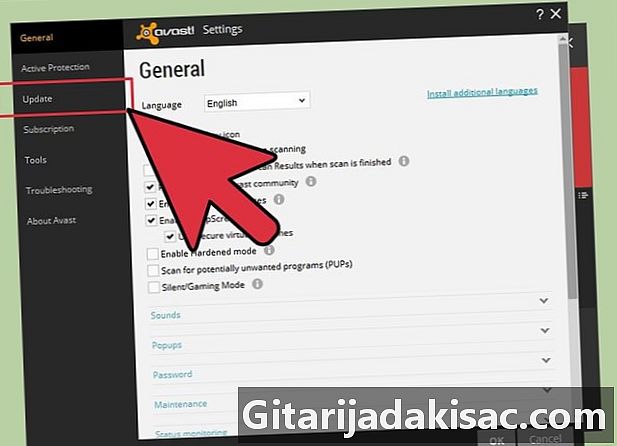

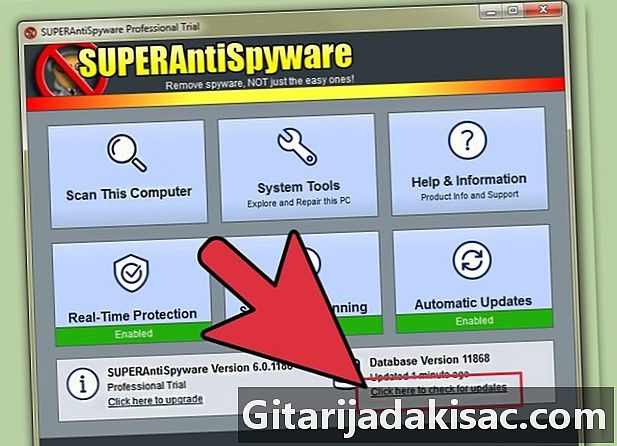

Jaga antivirus Anda tetap berjalan dan terbarui. Ini berlaku lebih khusus untuk sistem yang beroperasi di bawah Windows. Jika basis data tanda tangan antivirus tidak diperbarui secara berkala, ia tidak akan dapat langsung mendeteksi virus dan malware. Jika sistem Anda tidak diperiksa secara rutin dan antivirus Anda tidak diatur untuk berjalan di latar belakang, itu tidak akan berguna. Tujuan dari program antivirus adalah untuk memindai virus, spyware, worm, dan rootkit dan menghilangkan ancaman ini. Sebuah program khusus dalam deteksi spyware tidak akan memiliki efek lebih dari antivirus yang baik. -

Nyalakan hanya satu antivirus. Program-program ini harus bertindak sangat mencurigakan agar efektif.Paling-paling, Anda akan mendapatkan "false positive" yang terdeteksi oleh satu atau lainnya dari antivirus Anda dan paling buruk, tindakan salah satu dari mereka dapat terhalang oleh yang lain. Jika Anda benar-benar ingin menggunakan lebih dari satu perangkat lunak antivirus, perbarui basis data tanda tangan Anda, lepaskan koneksi komputer Anda dari Internet, matikan sepenuhnya antivirus utama Anda, dan jalankan yang kedua dalam mode "pindai sesuai permintaan". Antivirus utama Anda kemudian dapat dideteksi sebagai "false positive", tetapi mengetahui itu tidak akan menjadi masalah. Sekarang luncurkan antivirus utama Anda dan terus gunakan komputer Anda secara normal. Perangkat lunak Malwarebytes bisa menjadi pelengkap yang baik untuk tingkat keamanan antivirus pertama Anda. -

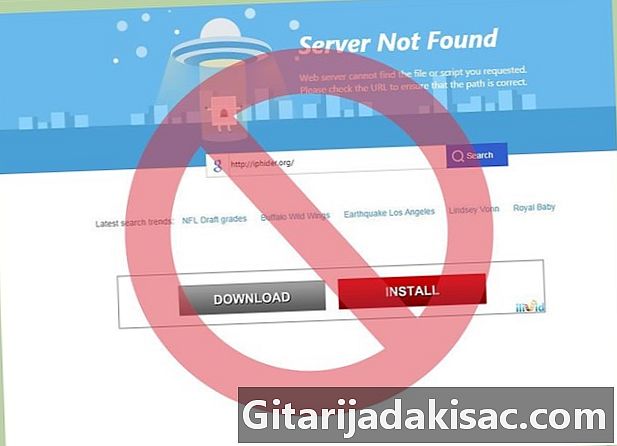

Buat hanya unduhan Anda dari situs tepercaya. Jangan mengunduh apa pun yang berasal dari situs resmi (untuk sistem operasi apa pun) atau repositori aplikasi yang dapat dipercaya. Jika Anda ingin mengunduh pemutar media VLC, unduh hanya dari repositori aplikasi yang sesuai dengan sistem operasi Anda atau dari situs penerbit. Cari alamat penerbit di Google yang akan memberi Anda:www.videolan.org/vlc/. Jangan pernah menggunakan situs yang lebih atau kurang dikenal atau tidak resmi, meskipun antivirus Anda tidak melaporkan alarm ketika Anda melakukannya. -

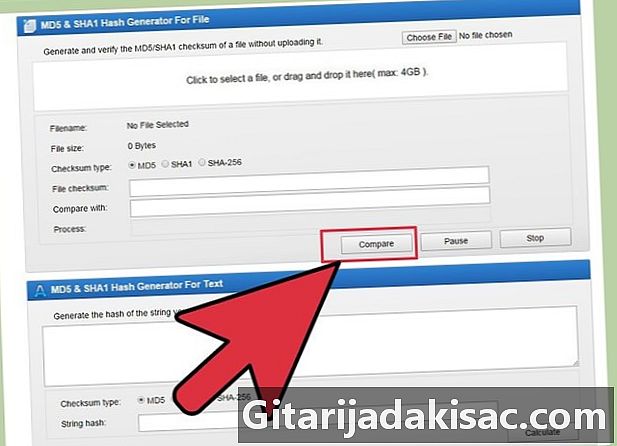

Lakukan pemeriksaan tanda tangan biner. Lihat petunjuk yang diberikan di situs ini dan artikel ini tentang tanda tangan md5 dan SHA2. Gagasan di balik metode verifikasi ini adalah untuk membuat tanda tangan dari konten biner dari file (seperti penginstal aplikasi). Tanda tangan yang dihasilkan diberikan di situs web unduhan resmi atau dalam database tepercaya. Setelah mengunduh file, Anda dapat mereproduksi sendiri tanda tangan ini dengan program yang dirancang untuk membuatnya, lalu membandingkan hasil yang diperoleh dengan apa yang diberikan di situs web unduhan. Jika tanda tangan yang dibandingkan adalah sama, semuanya baik-baik saja, jika tidak, Anda mungkin telah mengunduh program yang dipalsukan atau dimanipulasi yang mungkin mengandung virus atau bisa jadi kesalahan selama transmisi. Dalam kedua kasus tersebut, Anda harus memulai ulang unduhan untuk merasakannya. Proses ini diterapkan secara otomatis saat mengunduh distribusi Linux atau BSD jika Anda menggunakan manajer paket, sehingga Anda tidak perlu khawatir tentang hal itu. Di Windows, Anda harus melakukan pemeriksaan ini secara manual. -

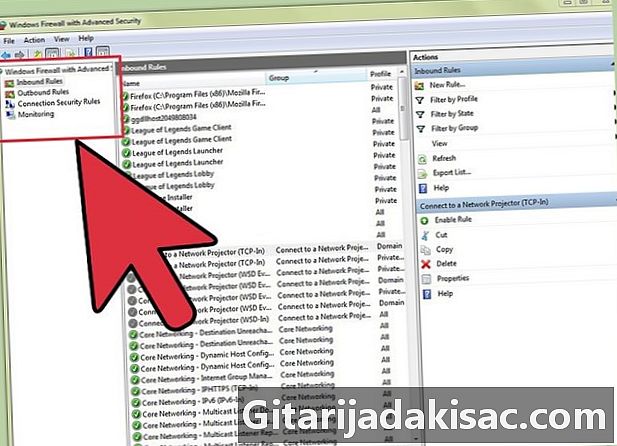

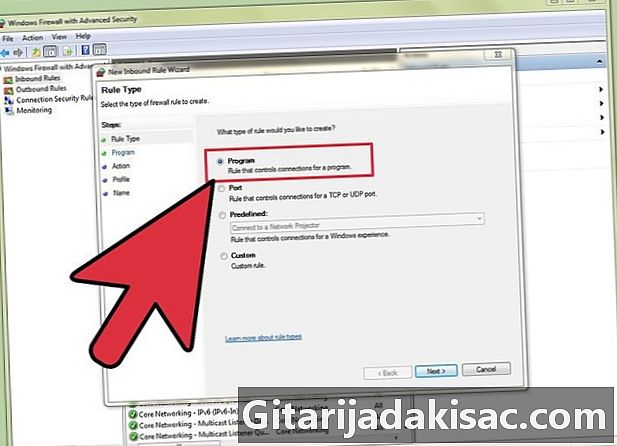

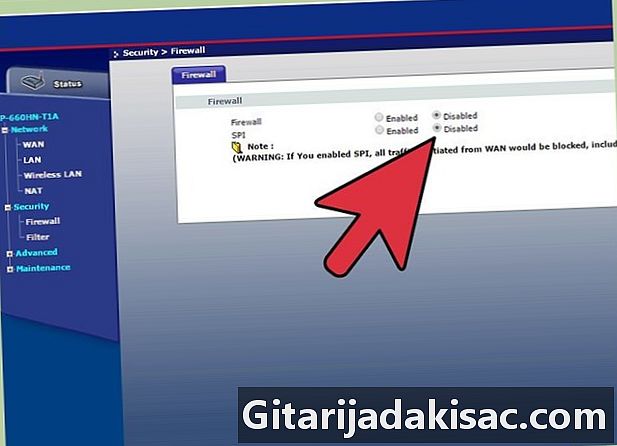

Pasang firewall. Mereka yang terintegrasi dengan distribusi Linux memiliki kualitas yang sangat baik: itu adalah "netfilter" dan "iptable" di Linux atau "pf" di bawah BSD. Di Windows, Anda harus mencari yang benar. Untuk memahami apa itu firewall, bayangkan seorang switchman di halaman marshalling besar, di mana ada kereta api (mirip dengan data dari jaringan), dermaga (sebanding dengan port firewall), dan rel ( sebanding dengan aliran data). Sebuah kereta tidak dapat membongkar dengan sendirinya: ia harus menggunakan layanan penanganan, mirip dengan setan (ini adalah program yang berjalan di latar belakang dan harus mengisi port tertentu). Tanpa layanan ini, bahkan jika kereta mencapai platform yang tepat, tidak ada yang bisa dilakukan. Firewall bukanlah dinding atau penghalang, itu adalah sistem partisipasi, yang berperan untuk mengelola aliran data pada port yang diatur untuk memungkinkan input atau output. Yang mengatakan, Anda tidak memiliki kemampuan untuk mengontrol koneksi keluar kecuali jika Anda memblokir atau memutuskan jaringan, tetapi Anda dapat melihat apa yang terjadi. Meskipun sebagian besar spyware mampu menyelinap dengan cerdas ke firewall Anda, mereka tidak dapat menyembunyikan aktivitas mereka. Adalah jauh lebih mudah untuk mendeteksi spyware yang memancarkan informasi dari port 993 meskipun Anda tidak menggunakan aplikasi IMAP daripada menemukan itu tersembunyi di Internet Explorer mengirim data pada port 443, yang Anda gunakan secara teratur dan sah. Jika Anda menggunakan firewall standar (ini berlaku untuk fp dan netfilter / iptable), periksa arus keluar yang tidak terduga dengan memblokir semua input kecuali untuk koneksi yang diizinkan. Ingatlah untuk mengizinkan semua aliran data pada port Loopback (lo) yang diperlukan dan aman. -

Jika firewall Anda netral, gunakan hanya untuk aktivitas pelaporan. Anda tidak akan dapat dengan cerdas memblokir aliran data apa pun dengan firewall seperti ini, yang hanya dapat memfilter paket. Hindari penyaringan akses "berbasis aplikasi", yang rumit untuk diimplementasikan, usang dan memberi Anda rasa "keamanan palsu". Sebagian besar malware menginfiltrasi kode berbahaya dalam aplikasi yang sah yang perlu terhubung ke Internet (seperti Internet Explorer) dan biasanya dimulai pada saat yang sama. Ketika browser ini mencoba terhubung, firewall akan meminta persetujuan Anda dan jika Anda memberikannya, spyware akan mulai memancarkan informasi multipleksnya dengan data sah Anda pada port 80 dan 443. -

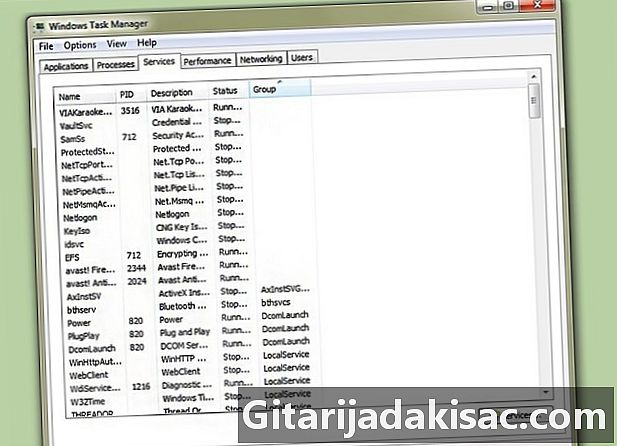

Periksa layanan (atau daemon) yang beroperasi. Untuk kembali ke contoh pembongkaran kereta yang disebutkan di atas, jika tidak ada yang peduli tentang kargo, tidak ada yang terjadi. Jangan menggunakan server, Anda tidak perlu menjalankan layanan untuk mendengarkan apa yang terjadi di luar. Berhati-hatilah: sebagian besar layanan yang menjalankan Windows, Linux, Mac OS atau BSD sangat penting, tetapi tidak dapat mendengarkan apa yang terjadi di luar komputer Anda. Jika Anda bisa, nonaktifkan layanan yang tidak perlu atau blokir lalu lintas pada port yang sesuai pada firewall Anda. Misalnya, jika layanan "NetBios" mendengarkan port 135 dan 138, memblokir lalu lintas masuk dan keluar dari mereka jika Anda tidak menggunakan Windows Share. Ingatlah bahwa bug dalam layanan biasanya membuka pintu untuk mengendalikan komputer Anda dari jarak jauh dan jika layanan ini diblokir oleh firewall, tidak ada yang akan bisa masuk ke sistem Anda. Anda juga dapat mencoba menggunakan program pemindaian seperti "nmap" untuk menentukan port yang perlu Anda blokir atau layanan yang perlu dihambat (yang akan sama). -

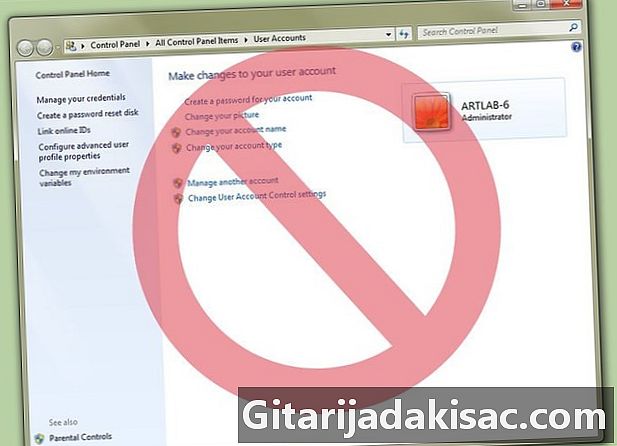

Jangan gunakan akun administrator sistem Anda. Ini jauh lebih baik di bawah versi Vista dan Windows 7. Jika Anda menggunakan akun administrator, aplikasi apa pun, meskipun berbahaya, dapat meminta Anda untuk menjalankannya dengan hak administrator. Malware yang tidak memiliki akses ke hak administrator perlu cerdas untuk menggunakan daya ke sistem Anda jika Anda terbiasa bekerja dalam mode "standar". Paling-paling, itu hanya bisa mengirim informasi kepada Anda sebagai pengguna tunggal, tetapi tidak ada pengguna lain dalam sistem. Itu tidak dapat mengkonsumsi banyak sumber daya sistem untuk mengirim informasinya dan akan lebih mudah untuk mendeteksi dan menghilangkannya dari komputer. -

Pertimbangkan beralih ke Linux. Jika Anda tidak menyukai permainan komputer atau Anda tidak menggunakan perangkat lunak yang jarang atau terspesialisasi, akan lebih baik bagi Anda untuk beralih ke Linux. Sampai saat ini, memang diketahui bahwa selusin malware yang mencoba menginfeksi sistem ini dan mereka dengan cepat dinetralkan melalui pembaruan keamanan yang ditawarkan oleh berbagai distribusi. Pembaruan aplikasi Linux diverifikasi, ditandatangani, dan berasal dari repositori yang diautentikasi. Meskipun ada antivirus untuk Linux, mereka tidak perlu, mengingat mode kerja yang diterapkan pada sistem ini. Anda akan menemukan di repositori resmi distribusi Linux sejumlah besar aplikasi berkualitas tinggi, matang, gratis dan gratis, memenuhi sebagian besar kebutuhan (Libreoffice, Gimp, Inkscape, Pidgin, Firefox, Chrome, Filezilla, Thunderbird) serta sejumlah besar program untuk penggunaan dan konversi file multimedia. Sebagian besar aplikasi gratis ini pertama kali dikembangkan untuk dan di bawah Linux dan kemudian diangkut ke Windows.

Metode 2 Hindari memata-matai akses kabel

-

Periksa integritas jaringan kabel Anda. Pastikan kabel jaringan Anda tidak dirusak dan tidak ada tautan tambahan pada sakelar dan kotak pembagi Anda. -

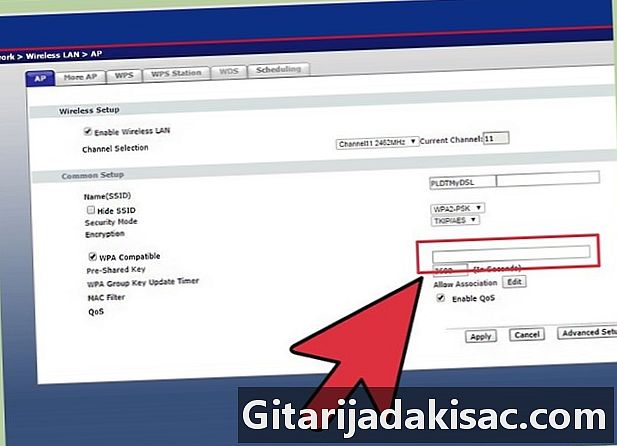

Periksa efisiensi protokol enkripsi jaringan nirkabel Anda. Alur data router Anda harus dienkripsi setidaknya di bawah protokol WPA-TKIP, WPA (2) -CCMP atau WPA2-AES, yang terakhir paling efektif. Teknik spypicking berkembang sangat cepat, protokol WEP kini telah menjadi tidak konsisten dan dengan demikian tidak lagi melindungi kerahasiaan Anda. -

Jangan menavigasi pernah melalui proxy di Internet. Ingatlah bahwa Anda berada dalam hubungan "kepercayaan" dengan orang yang akan melakukan tindakan proksi ini dan yang merupakan orang asing yang sempurna bagi Anda. Ini mungkin tidak bermakna seperti yang Anda pikirkan dan mungkin dapat "mendengarkan" dan merekam semua yang Anda kirim atau terima melalui Internet melalui proxy-nya. Dimungkinkan juga untuk memecahkan kode enkripsi yang disediakan oleh protokol HTTPS, SMTPS atau IMAP yang Anda gunakan jika Anda tidak melakukan tindakan pencegahan. Dengan cara ini, ia dapat memperoleh nomor kartu kredit Anda atau kode akses ke rekening bank Anda jika Anda melakukan pembayaran online. Jauh lebih baik bagi Anda untuk secara langsung menggunakan protokol HTTPS di situs daripada melalui layanan perantara yang sama sekali tidak dikenal. -

Gunakan enkripsi jika memungkinkan. Ini adalah satu-satunya cara untuk memastikan bahwa tidak ada orang lain selain Anda dan server jauh dapat memahami apa yang Anda kirim dan terima. Gunakan SSL / TLS bila memungkinkan, hindari FTP, HTTP, POP, IMAP, dan SMTP, dan gunakan versi aman mereka, seperti SFTP, FTPS, HTTPS, POPS, IMAPS, dan POPS. Jika browser Anda memberi tahu Anda bahwa sertifikat yang dikeluarkan oleh sebuah situs buruk, hindari. -

Jangan menggunakan layanan IP masking. Layanan ini sebenarnya adalah proxy. Semua data Anda akan melewati mereka dan dapat dihafal oleh situs-situs ini. Beberapa dari mereka bahkan merupakan alat "phising", yaitu, mereka dapat mengirimi Anda halaman palsu dari sebuah situs yang Anda tautkan karena berbagai alasan, meminta Anda untuk "mengingatkan" mereka akan beberapa informasi pribadi Anda di bawah segala jenis pembukaan. dan kemudian akan menyamar sebagai situs web "baik" tanpa menyadari bahwa Anda telah memberikan informasi rahasia Anda sendiri kepada orang asing.

- Jangan masukkan email dari orang yang tidak Anda kenal.

- Jangan sertakan dokumen terlampir kecuali jika dokumen tersebut berasal dari orang yang Anda kenal dan keberadaannya disebutkan secara eksplisit di email.

- "Bug" Internet adalah cara yang baik untuk membangun riwayat penelusuran Anda tanpa sepengetahuan Anda. Anda dapat menetralkannya dengan beberapa ekstensi yang diajukan oleh Firefox dan Chrome.

- Jika Anda terbiasa menggunakan game online yang memerlukan beberapa port untuk dibuka, Anda biasanya tidak perlu menutupnya lagi. Ingat bahwa tanpa layanan aktif, ancaman tidak ada dan ketika aplikasi game Anda ditutup, tidak ada lagi yang dapat mendengarkan aliran data port Anda lagi. Seperti mereka sudah tutup.

- Jika Anda menggunakan klien email, konfigurasikan sehingga pesan email ditampilkan dalam e murni, bukan dalam HTML. Jika Anda tidak dapat membaca salah satu email yang diterima, itu berarti email itu terdiri dari gambar HTML. Anda dapat yakin bahwa ini adalah spam atau iklan.

- Satu situs web tidak dapat melacak alamat IP Anda ke situs web lain.

- Jangan biarkan komputer Anda berjalan tanpa firewall. Hanya pengguna di jaringan Anda yang dapat mengakses kerentanan keamanan. Jika Anda menghapus firewall, seluruh Internet akan menjadi jaringan Anda dan dalam hal ini, serangan jangka pendek tidak akan lagi menjadi masalah (paling banyak beberapa detik).

- Jangan pernah menggunakan beberapa detektor spyware sekaligus.

- Alamat IP Anda sama sekali tidak berguna bagi peretas.

- Pemilik situs web tidak dapat melacak Anda dengan alamat IP Anda secara efisien. Dalam kebanyakan kasus, alamat IP yang diberikan kepada Anda oleh Penyedia Layanan Internet Anda (ISP) adalah "dinamis". Rata-rata berubah setiap 48 jam dan hanya penyedia ISP Anda yang benar-benar tahu siapa Anda. Secara teknis juga tidak mungkin baginya untuk mencatat lalu lintas semua pelanggannya dan mengidentifikasi mereka semua.

- Jika port firewall terbuka, mereka tidak akan berguna bagi peretas jika tidak ada layanan buruk untuk mendengarkannya.

- Alamat IP hanya alamat seperti yang lainnya. Mengetahui alamat fisik atau geografis Anda tidak akan memfasilitasi pencurian furnitur Anda, dan hal yang sama berlaku untuk data Anda dengan alamat IP.